یک کاربر اخیرا با ارسال تقریبا 50 میلیون دلار USDt به یک آدرس جعلی، قربانی یکی از بزرگترین موارد کلاهبرداری کپی آدرس (address poisoning) در سال جاری شد. این نوع کلاهبرداری با وارد کردن آدرس های کیف پول مشابه به تاریخچه تراکنش ها، کاربران را فریب می دهد تا وجوه خود را به اشتباه به حساب کلاهبرداران واریز کنند.

یک اشتباه در یک تراکنش منجر به یکی از بزرگترین زیان های زنجیره ای (onchain) دیده شده در امسال شد، پس از اینکه یک کاربر به اشتباه تقریبا 50 میلیون دلار USDt تتر را به یک آدرس کلاهبرداری در یک حمله کلاسیک آدرس پویسنینگ (address poisoning) که نوعی از کلاهبرداری کپی آدرس است ارسال کرد.

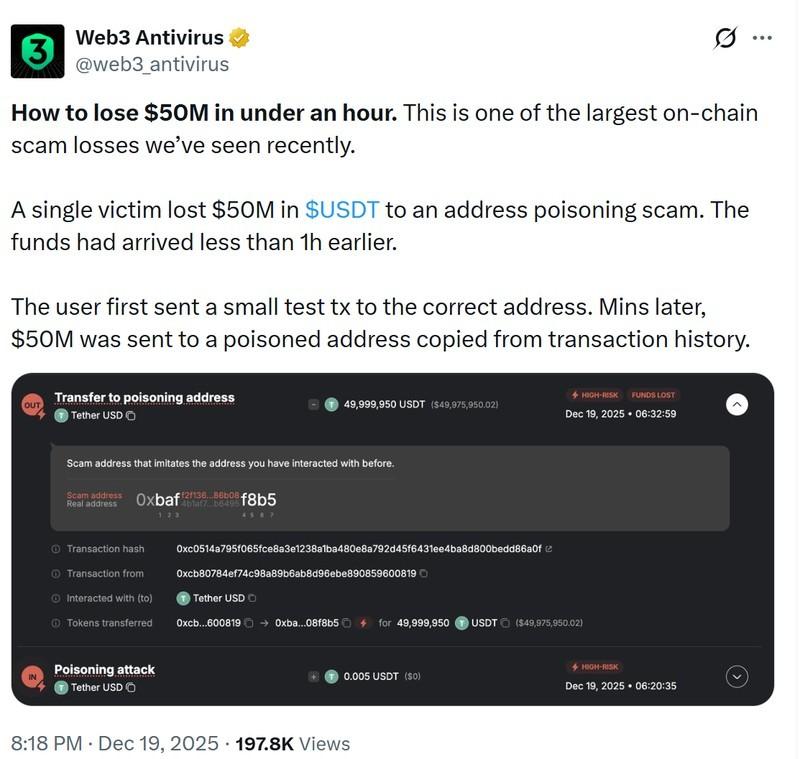

بر اساس گفته Web3 Antivirus، محقق زنجیره ای (onchain)، قربانی پس از کپی کردن یک آدرس کیف پول مخرب از تاریخچه تراکنش های خود، 49,999,950 واحد USDt (USDT) را از دست داد. این مورد یک نمونه هشداردهنده از کلاهبرداری کپی آدرس است.

کلاهبرداری کپی آدرس (آدرس پویسنینگ) به این صورت است که آدرس های کیف پول مشابه از طریق انتقال های کوچک به تاریخچه تراکنش های قربانی وارد می شوند. هنگامی که قربانیان بعدا یک آدرس را از تاریخچه تراکنش های خود کپی می کنند، ممکن است ناآگاهانه آدرس مشابه کلاهبردار را به جای گیرنده مورد نظر انتخاب کنند.

داده های زنجیره ای (onchain) نشان می دهد که قربانی در ابتدا یک تراکنش آزمایشی کوچک به آدرس صحیح ارسال کرده است. اما دقایقی بعد، کل مبلغ 50 میلیون دلار به آدرس آلوده ارسال شد، که نشان دهنده موفقیت کلاهبرداری کپی آدرس بود.

تصویر زیر یک نمونه از نحوه فریب کاربران در این نوع کلاهبرداری را نشان می دهد:

این تصویر به خوبی نشان می دهد که چگونه کلاهبرداران با ظرافت سعی در فریب کاربران دارند. کاربر قربانی کلاهبرداری کپی آدرس می شود. منبع: Web3 Antivirus

شباهت ظریف آدرس در کلاهبرداری کپی آدرس برای فریب کاربران باتجربه کافی است

کاس، محقق امنیتی و بنیانگذار SlowMist، اشاره کرد که شباهت بین آدرس ها ظریف بود اما برای فریب حتی کاربران باتجربه کافی بود. او نوشت: «می توانید ببینید 3 کاراکتر اول و 4 کاراکتر آخر یکسان هستند.» این ترفند اصلی در کلاهبرداری کپی آدرس است.

بر اساس تحلیل های زنجیره ای (onchain)، کیف پول قربانی تقریبا دو سال فعال بوده و عمدتا برای انتقال USDt استفاده می شده است. کمی قبل از این زیان، وجوه از بایننس برداشت شده بود که نشان می دهد کیف پول در زمان حادثه به طور فعال مدیریت می شده است.

یک تحلیلگر زنجیره ای (onchain) دیگر نوشت: «این واقعیت بی رحمانه کلاهبرداری کپی آدرس است؛ حمله ای که به شکستن سیستم ها متکی نیست، بلکه بر سوءاستفاده از عادت های انسانی تکیه دارد.»

حمله کننده از آن زمان USDt سرقت شده را با اتر (ETH) معاوضه کرده، آن را به چندین کیف پول تقسیم کرده و بخشی از آن را به تورنادو کش (Tornado Cash) منتقل کرده است.

هک های کریپتو در سال 1403-1404 شمسی به 3.4 میلیارد دلار رسید

همانطور که کوین تلگراف گزارش داد، هک های مرتبط با ارزهای دیجیتال در سال 1403-1404 شمسی منجر به 3.4 میلیارد دلار زیان شد که بالاترین رقم سالانه از سال 1400-1401 شمسی را نشان می دهد. این افزایش عمدتا ناشی از تعداد کمی از نقض های گسترده با هدف قرار دادن نهادهای بزرگ کریپتو بود تا افزایش گسترده در میانگین اندازه حملات.

تنها سه حادثه 69 درصد از کل زیان های امسال را تشکیل دادند که هک 1.4 میلیارد دلاری صرافی کریپتو Bybit در صدر آنها بود و به تنهایی تقریبا نیمی از کل وجوه سرقت شده را شامل می شد.

برای جلوگیری از زیان های مشابه، آگاهی از روش های کلاهبرداری کپی آدرس و دقت در تایید آدرس ها حیاتی است.

در این مطلب، به بررسی جزئیات یک مورد بزرگ از دست رفتن سرمایه در نتیجه حملات آدرس پویسنینگ و سازوکارهای آن پرداختیم. همچنین، اشاره شد که چگونه این نوع فریب ها بر اساس سوءاستفاده از عادات انسانی شکل می گیرند و لزوم دقت و توجه کاربران در تراکنش های رمزارزی را پررنگ تر می کنند. این حوادث، اهمیت آگاهی و اقدامات پیشگیرانه در فضای دیجیتال را یادآور می شوند.